A trecut mult timp de când nu am mai folosi o versiune de Passware Kit, unul dintre cele mai bune și importante instrumente de recuperare a parolelor (bine, puteți spune și spargere dacă vă sună mai exact) din diverse programe și sisteme de operare. În general Passware KIT folosește vulnerabilitățile existente în aplicațiile vizate pentru a extrage informația relevantă. Acolo unde protecția e foarte bună apelează la forța brută pentru descoperirea parolelor și pentru asta se folosește de puterea imensă de calcul din GPU.

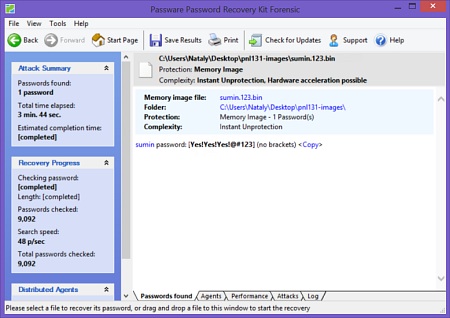

Versiunea 13.3 din Passware KIT aduce câteva lucruri interesante: în primul rând poate să decripteze parolele de conectare pe Mac OS X 10.8 Mountain Lion și 10.9 Mavericks dintr-o imagine de sistem. Se face prin intermediul puterii de calcul din GPU. Similar, capacitatea de calcul GPU disponibilă este folosită și în cazul recuperării parolelor din RAR și WinRAR versiunile 5.00 și 5.01.

Tot pentru Mac OS se pot decripta instant parolele QuickBooks.

Pe lângă toate aceastea în versiunile Enterprise și Forensic a Passware există o grămadă de alte instrumente avansate pentru pasionații de securitate.

Toate avantajelea acestea nu sunt gratuite: Passware KIT costă între 50 USD și 1000 USD, în funcție de ceea ce aveți nevoie.

Detalii complete găsiți aici.

@Adrian Petrescu

Solutiile de acest tip, cu performante ridicate nu sunt pentru utilizatorul normal. Si cine are nevoie de astfel de instrumente (companii mari, institutii guvernamentale) nu se bazeaza pe o singura solutie si sigur are hardware-ul necesar sa realizeze operatii de forta bruta.

Clar, de cele mai multe ori exploit-urile sunt calea cea mai rapida de recuperare/spargere de parole. Insa cu suficienti bani si timp, nimic nu e imposibil.

Si daca ne u la PRISM, la bug-uri precum Heartbleed ne e clar ca doar pentru o anumite categorie de utilizatori anumite lucruri sunt … imposibile.

Pretul este cea mai mica si neinsemnata parte din ecuatie, hardware-ul, dictionarele si know-how-ul sunt mult mai importante.

@Adrian Petrescu

De acord, tocmai de aceea operatia de ”spargere/recuperare” a parolelor nu este accesibila oricui si tocmai de aceea pretul nu este unul tocmai mic.

Salut

Nimeni nu spune si ceea ce este important, cat dureaza sa “rezolvi” o parola de 7 caractere pe un sistem normal :). Multi au impresia ca isi procura sau cumpara programul si s-a rezolvat problema. Doar ca astfel de solutii necesita si suport hardware, tradus in numar mare core-uri si unul sau mai multe GPU destul de performante. Pe langa asta metoda bruteforce nu mai e rentabila dupa parole mai lungi de 6-7 caractere (in functie de tipul arhivei) si trebuie apelat la dictionare, care nu sunt in program decat in forma minimala, mai precis sunt acolo ca exemple. In plus modul de lucru distribuit nu functioneaza peste internet, respectivele calculatoare trebuind sa fie in acelasi LAN.