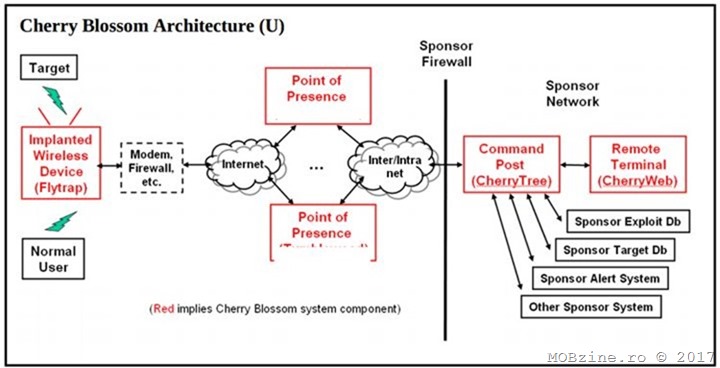

La finalul săptămânii trecute am mai aflat de un set de malware făcut de CIA pentru a infecta și spiona utilizatorii – Cherry Blossom este un framework făcut special pentru a exploata vulnerabilitățile din router-e și alte aparate WiFi. El a fost dezvoltat de CIA împreună cu Stanford Research Institute (SRI International) și scopul său e clar: să descopere vulnerabilități în router-e, să le folosească pentru a se instala pe aparatele ținte și de acolo să poată monitoriza și extrage informații relevante despre victime, inclusiv să efectueze atacuri man in the middle.

Practic, odată ce sunt identificate router-e vulnerabile (de la toți producătorii – Belkin, D-Link, Linksys, Aironet/Cisco, Apple AirPort Express, Allied Telesyn, Ambit, AMIT Inc, Accton, 3Com, Asustek Co, Breezecom, Cameo, Epigram, Gemtek, Global Sun, Hsing Tech, Orinoco, PLANET Technology, RPT Int, Senao, US Robotics și Z-Com), acestea sunt atacate, se instalează un firmware custom cu Cherry Blossom. Aparatul devenea un dispozitiv de monitorizare, denumit Flytrap. Totul se întâmplă de la distanță, fără ca utilizatorul să știe și fără să fie nevoie de accesul fizic la router.

Rezultatul era nu numai faptul că utilizatorii erau monitorizați ci și că era posibil ca traficul de internet să fie deturnat și să se insereze informații false.

Aparatul infectat se conecta apoi la un server central de control, denumit CherryTree, de la care primea comenzi:

– monitorizare

– redirecționare spre diverse alte site-uri ce conțineau malware

– schimbarea informațiilor descărcate de utilizator

– copierea traficului și extragerea de informații

Din datele publicate de Wikileaks, server-ul de comandă și control CherryTree trebuia să fie un Dell PowerEdge 1850 cu mașini virtuale Red Hat Fedora 9.

E bine de știut că lucrurile astea se întâmplau și ar putea să se mai întâmple pentru că pot să fie o explicație a motivului pentru care router-ele noastre brusc nu mai funcționează la parametrii cu care suntem obișnuiți (viteza e limitată, traficul se face cu intermitențe).

În condițiile astea o forțare a reinstalării firmware-ului original nu are de ce să strice!

Încă ceva … lista completă a modelelor de router-e se află aici, într-un PDF cu foarte multe pagini. În ea se află multe modele extrem de populare și considerate ”sigure”.