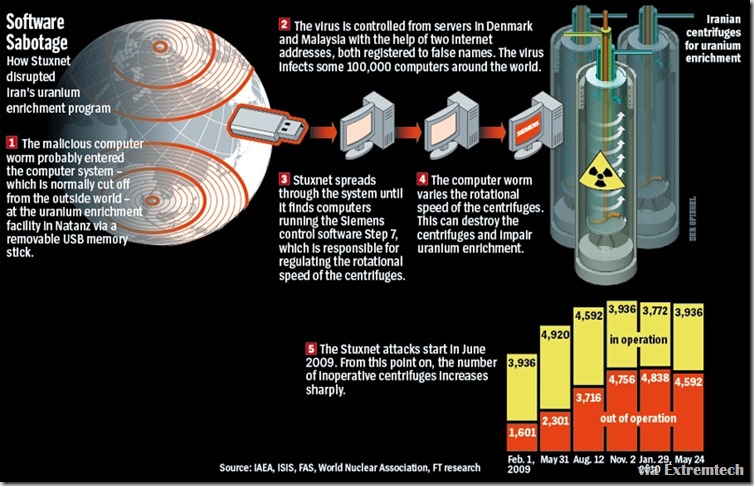

Câțiva ani buni s-a discutat pe marginea subiectului Stuxnet viermele descoperit în 2010 despre care se spune că a contribuit decisiv la sabotarea programului nuclear Isreal prin deteriorarea unor centrifugi ce îmbogățeau uraniul. La vremea respectivă câteva companii din domeniul securității au spus clar că Stuxnet e opera unor agenții guvernamentale și că indiciile duc spre SUA și Israel. După cinci ani aflăm că SUA a încercat o variantă de Stuxnet pe Coreea de Nord și că a eșuat.

Se pare că a existat o versiune de Stuxnet care se activa când detecta sisteme ce aveau setările de limbă și regiune pe Coreea doar că nu a funcționat, de vină fiind izolarea completă a sistemelor nord coreene – în Coreea de Nord e nevoie de permisii speciale din partea poliției doar ca să poți avea un PC. Să nu mai vorbim de acces la internet care e apanajul strict al unei elite.

Costin Raiu de la Kaspersky Lab, una din companiile ce au investigat intens Stuxnet și acțiunile Equation Group spune că o variantă de Stuxnet a ajuns totuși în Coreea de Nord – una dintre infecțiile raportate către Kaspersky care deși pare să fi venit din China, a avut totuși loc în Coreea de Nord.

Că a avut loc atacul, sau nu, probabil că nu se va afla curând. E interesant totuși că încet încet americanii ajung să recunoască faptul că s-au jucat cu atacuri cibernetice complexe.

via Reuters