Săptămâna asta are loc conferința de securitate Security Analyst Summit 2015 în Cancun și de aici au venit două informații bombă: cel mai mare furt din istorie este unul cibernetic de aproape 1 miliard USD și că de vreo 20 de ani NSA are infiltrat malware pe harddicuri și prin el poate monitoriza activitatea la PC.

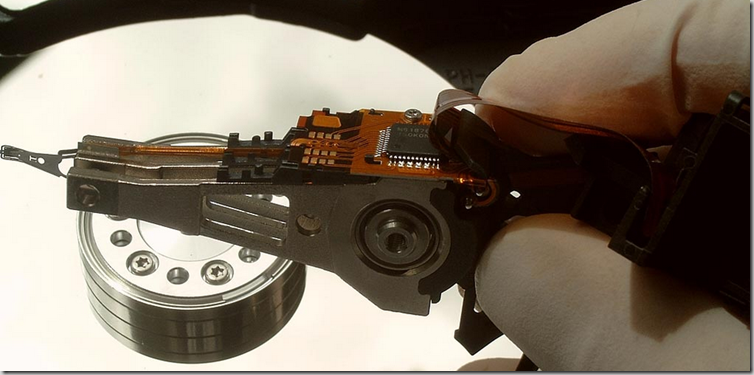

Kaspersky, prin vocea lui Costin Raiu a anunțat că a identificat urme ce au făcut legătura cu The Equation Group, organizație capabilă să infecteze direct firmware-ul de pe harddiscuri de la Western Digital, Seagate, Toshiba, IBM, Micron, Samsung și alții. Și nu de ieri de azi, ci de vreo 20 de ani (detalii găsiți aici).

Cum se face legătura între NSA și The Equation Group? Păi …. “grupul e unic în fiecare aspect al activității: folosesc instrumente complicate și foarte scumpe de dezvoltat ca să infecteze și să extragă datele, își ascund activitatea într-un mod extrem de dibace și în plus folosesc instrumente clasice de spionaj ca să infecteze victimele”. Elementele astea sunt similare cu cele ale organizației din spatele Stuxnet ceea ce ne face să bănuim că ar fi vorba de NSA mai ales că Reuters susține că un fost angajat NSA a confirmat că agenția are cunoștință de astfel de instrumente.

Pe de o parte avem spusele lui Costin Raiu ” șansele ca cineva să poată rescrie firmware-ul de pe harddisc folosind doar informații publice sunt 0” iar pe de cealaltă oficialii Seagate, Micron și Western Digital care neagă că ar fi oferit vreunei agenții guvernamentale codul sursă al firmware-ului de pe harddiscuri.

Se pare că țintele au fost mediile guvernamentale, companiile, adică în general persoanele care au informații importante ce au putut fi extrase.

Pe cine credem? Și mai important, ce facem?

Dacă vreți mai multe detalii urmăriți pe Twitter tag-ul #TheSAS2015.

@MihaiD: firmware-ul respectiv se poate rescrie sau poate fi scris asa de niste persoane “bine intentionate”. Firmware-ul ala (la fel ca firmware-ul de pe telefoanele mobile, care tine de radio) e universal si codul sursa e inchis. Acel firmware poate fi accesat prin driverul instalat. Eu spun ca e plauzibil.

Ca SF e plauzibil 🙂

Cum poate rula acel ‘malware’ din HDD tinand cont ca HDD-ul e slave, ca acel cod ar trebui atasat la un exe (probabil), care exe-ul are o structura greu de ‘stricat’, trebuie sa fie multi-platforma, trebuie sa comprime datele furate, trebuie sa treaca peste firewall si antivirus, trebuie sa fie stocate si analizate intr-un timp extrem de scurt (pentru a elimina informatia nefolositoare).

Dubios e faptul ca ‘descoperirea’ vine dinspre Moscova, de la o companie controlata acum de Putin&co, daca venea din China poate mai credeam

Pe HDD-urile vechi, cele de acum 10-15 ani, firmware-ul era in multe cazuri doar pe platane, acum el se regaseste si in electronica HDD-urilor.

Mai mult, firmele care repara firmware-ul din HDD sunt rusesti si se ocupa de asta de cel putin 10 ani (cauta PC3000 si acelab de ex). Baietii aia au acces la acel firmware de foarte multa vreme

Voi sunteti oameni de IT? HDD-ul e slave, el e doar citit. Sa zicem ca la citire este oferit si acest “virus”, nu ar trebui sa stie o alta componenta sa-l execute cumva? Ok, e atasat la un executabil, numai ca exe-urile au o anumita structura, greu de manipulat. Daca NSA a adaugat acel soft atunci si producatorii de MB, CPU, … sunt implicati, nu?

Cum dracu poate un soft inclus in firmware-ul HDD-ului sa fie universal peste X sisteme de operare, el trebuie sa fie encriptat, cum poate sa treaca peste firewall si antivirus?

Eu cred ca e o petarda ruseasca menita a destabiliza vestul.

@MihaiD

Uite:

By reprogramming the hard drive firmware (i.e. rewriting the hard drive’s operating system), the group achieves two purposes:

An extreme level of persistence that helps to survive disk formatting and OS reinstallation. If the malware gets into the firmware, it is available to “resurrect” itself forever. It may prevent the deletion of a certain disk sector or substitute it with a malicious one during system boot.

“Another dangerous thing is that once the hard drive gets infected with this malicious payload, it is impossible to scan its firmware. To put it simply: for most hard drives there are functions to write into the hardware firmware area, but there are no functions to read it back. It means that we are practically blind, and cannot detect hard drives that have been infected by this malware” – warns Costin Raiu, Director of the Global Research and Analysis Team at Kaspersky Lab.

The ability to create an invisible, persistent area hidden inside the hard drive. It is used to save exfiltrated information which can be later retrieved by the attackers. Also, in some cases it may help the group to crack the encryption: “Taking into account the fact that their GrayFish implant is active from the very boot of the system, they have the ability to capture the encryption password and save it into this hidden area,” explains Costin Raiu.

Nu am inteles fraza cu slave, e doar citit. Poti sa extrapolezi putin?

Prostii, vanatoare de vrajitoare 🙁

Voi nu intelegeti ca eu nu neg ca un HDD poate avea un firmware rescris?

Eu neg ca un HDD poate “virusa” un sistem de capul lui, fara ajutorul componentelor master, cele care iau decizii in sistem si chiar OS-ul ar trebui sa se regaseasca aici, informatia de pe HDD este ‘useless’ fara interpretarea corecta de catre sistemul de operare (si aici ar fi de spus ca exista diferite sisteme care trateaza diferit ‘virusul’, pe unele se poate interpreta pe altele nu). Inca odata, informatia aia, ‘virusul’ ala, are nevoie de interpretarea ‘corecta’ din partea celorlalte componente. Si de ce nu ar fi implicati si rusii in astfel de practici? Stirea e o petarda via Kremlin & Putin, probabil sa sadeasca o dezordine in lumea Occidentala, sa dezbine.

Cum ziceam si mai sus, firmele din Rusia au pe mana firmware-ul de > 10-15 ani deoarece repara firmware-ul HDD-urilor si au softuri\echipamente care acceseaza low level HDD-urile (la acel moment cei din domeniu spuneau ca erau cei mai ‘tari’, nu stiu acum). Stiu deoarece am incercat sa cumpar astfel de device-uri si intrasem in legatura cu niste indivizi din Moldova(Bacau) si Rusia.

Cum se face ca exact o firma ruseasca ce astfel de ‘descoperiri’?

Emigrati fratilor in Rusia daca vi se par asa de tari, asa de corecti.

@MihaiD

Am avut ocazia sa ii cunosc personal pe cei de la Kaspersky, inclusiv pe dl Kaspersky, pe Costin Raiu si pe Stefan Tanase. Eu cred ce spun oamenii astia – acum, ca nu dau toate informatiile, absolut de acord cu tine. Sunt multe chestii mult prea importante pe care nu le vom afla niciodata.

Revenind acum la subiect, ideea de baza este ca se poate face infectarea. Poate ca nici macar nu e nevoie sa se ataseze cod pe executabile, poate ca firmware-ul modificat e destul de smart incat sa extraga el ceea ce e relevant si sa puna altundeva pe HDD, in niste zone unde sistemul de operare nu poate “vedea” prin firmware-ul modificat. Iar de acolo sa fie extrase de catre cine trebuie, cand trebuie. Nu a zis nimeni ca datele alea pleaca online de capul lor.

Teorie, simpla teorie. Prea multi de daca si de ‘smart’, asa apar povestile biblice

slave? HDD-ul executa comenzi, nu face cereri catre alte componente.

Este adevarat ca el poate atasa ‘virusul’ la executabile dar asta inseamna ca trece de sistemul de control al exe-urilor, ca re-impacheteaza corect exe-urile, ca antiivirusii nu sesizeaza modificarea sumei de control, a lungimii si relocarea codului, ca firewall-ul nu sesizeaza probleme in sistem, ca exista o impachetare a datelor (eu as impacheta datele de trimis, algoritm existent in acelasi firmware al HDD-ului), ca …..

In teorie orice e posibil dar in practica …..